コンテンツ

この記事の内容:CommandListを使用してWindowsでBatファイルを作成するオンラインサイトを使用する

あなたはコンピューターの天才であるという評判を持っているかもしれませんし、他の人にそれを信じて欲しいかもしれません。コンピューターの著作権侵害には、コンピューターシステム、ネットワークセキュリティ、およびコードに関する知識が必要です。そのため、ハッキングを希望する人物を見ると、人々は感心するかもしれません。他の人に、あなたがハッキングしていると信じさせることができます。基本的なターミナルコマンドを使用し、多くの奇妙な文字を含むマトリックスのように見えるブラウザで起動するbatファイルを準備することで、誰もが言葉を失います。

ステージ

方法1コマンドプロンプトを使用する

-

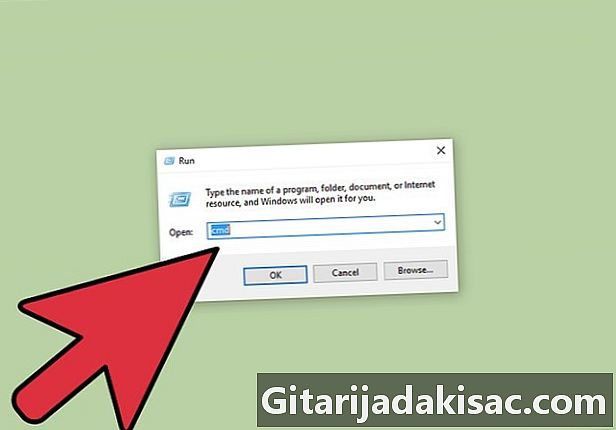

「実行」機能を開きます。 メニューをクリックしてそれを行うことができます スタート 「実行」機能を見つけるか、コンピューターで「実行」機能を検索することもできます。- Windowsユーザーは、2つのキーを同時にタップして簡単に開くこともできます。 ⊞勝つ+R .

-

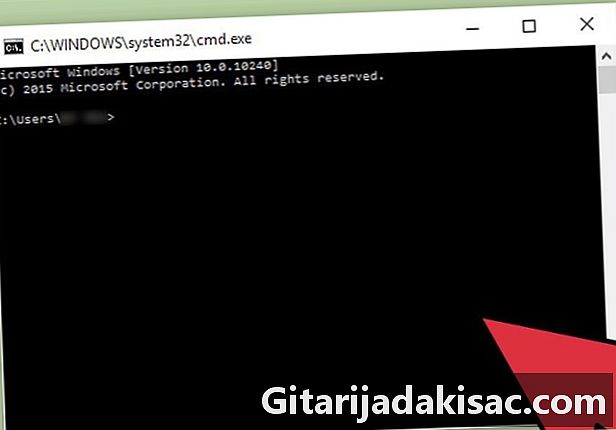

コマンドプロンプトを開きます。 入力できます CMD [実行]ウィンドウの検索バーで。これにより、コンピューターと通信するためにeを入力できるウィンドウであるコマンドプロンプトを開くことができます。- Appleユーザーは、Spotlightと入力を使用してターミナルウィンドウ(Macバージョンのコマンドプロンプト)を開くことができます。 ターミナル .

-

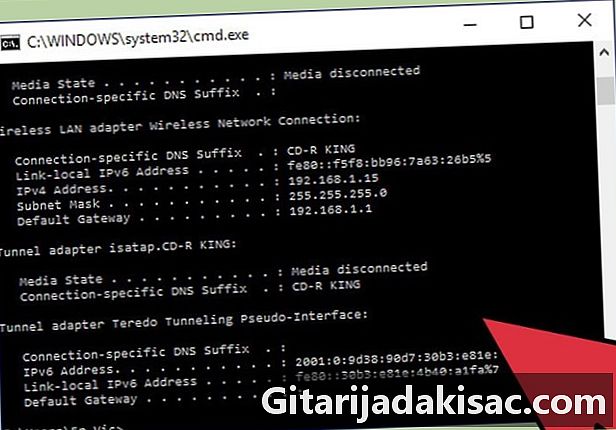

コマンドプロンプトまたはターミナルを使用します。 コマンドを実行したり情報を検索したりするためにWindowsまたはAppleで使用できるコードは多数あります。以下のコマンドは、印象的に見えても、コンピューターに害を与えることはなく、違法ではありません。- Windowsユーザーは、入力する前に次のコマンドを入力しようとする場合があります エントリー プロセスがより複雑に見えるのに十分な速度でそれを実行しようとする各コマンドの後。

- 色

- これにより順序が変更され、緑の背景が黒になります。 「color」という語に続く文字を0〜9の数字に変更し、文字dをFに変更してフォントの色を変更します。

- DIR

- IPCONFIG

- ツリー

- ping google.com

- pingコマンドは、サービスがネットワーク経由で別のサービスに接続されているかどうかを確認します(ただし、人々はそれを知りません)。この例ではGoogleを使用していますが、任意のサイトを使用できます。

- Appleコンピューターを使用している場合は、次のコマンドを使用して、画面をハッカーのように見えるコード行で安全に埋めることができます。同じ効果を得るには、ターミナルに次の単語を入力します。

- トップ

- ps -fea

- ls -ltra

- Windowsユーザーは、入力する前に次のコマンドを入力しようとする場合があります エントリー プロセスがより複雑に見えるのに十分な速度でそれを実行しようとする各コマンドの後。

-

コントロールとウィンドウを交互に切り替えます。 異なるコマンドを使用して複数のdinviteコマンドまたはターミナルウィンドウを開き、同時に多くの複雑なタスクを実行しているような印象を与えることができます。

方法2 WindowsでBatファイルを作成する

-

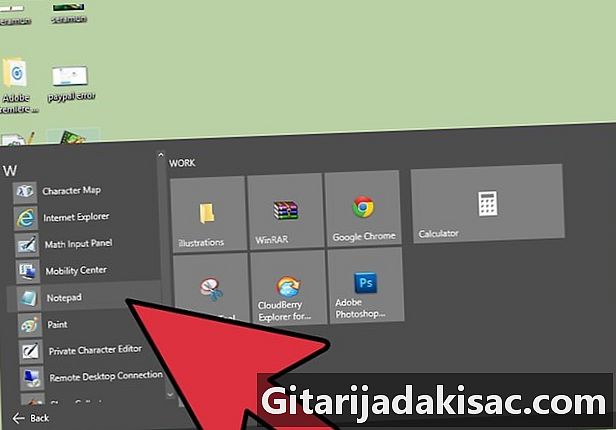

ノートブックを開きます。 batファイルを作成するには、eエディターでeを記述して登録し、コンピューターが記述したコマンドを解釈できるようにする必要があります。メモ帳は、batファイルに書き込むことができる基本的なeエディターです。 -

batファイルにコマンドを記述します。 次のeは、「Hacking Windows」と呼ばれる緑色のフォントでウィンドウを開きます。タイトルを変更するには、単語の後のエントリを変更するだけです タイトル 作成したファイル内。 e @エコーオフ コマンドプロンプトをキャッシュしながら ツリー フォルダツリーを表示します。これにより、ハッキングがより現実的になります。 eの最後の行はGoogleサーバーをpingしますが、これは違法ではありませんが、それについて何も知らない人にはハッキングのように見えます。空白のメモ帳文書に次のeを入力します。- 色

タイトルハックウィンドウ

@エコーオフ

ツリー

ping www.google.com -t

- 色

-

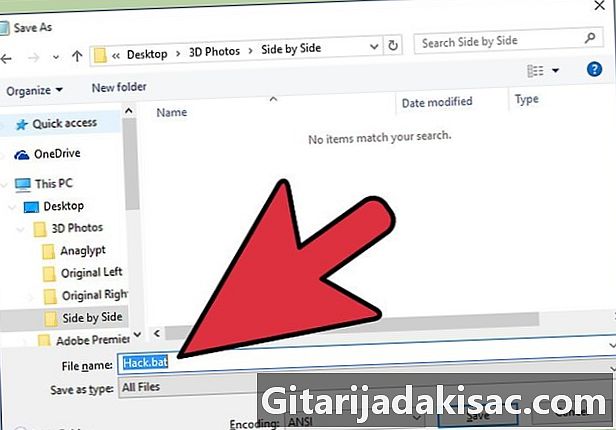

extension.batで保存します。 保存する場合は、選択する必要があります 名前を付けて保存。表示されるウィンドウで、必要な名前に続けてextension.batを付けます。これにより、eファイルがbatファイルに変更されます。この種類のファイルには、オペレーティングシステムが解釈するコマンドのセットが含まれています。- これは、Windows Vistaでは機能しない可能性があります。

- また、extension.batでファイルを保存すると、フォーマットがすべて失われることを通知するメッセージを受け取ることもできます。クリックしてください はい ファイルを作成します。

-

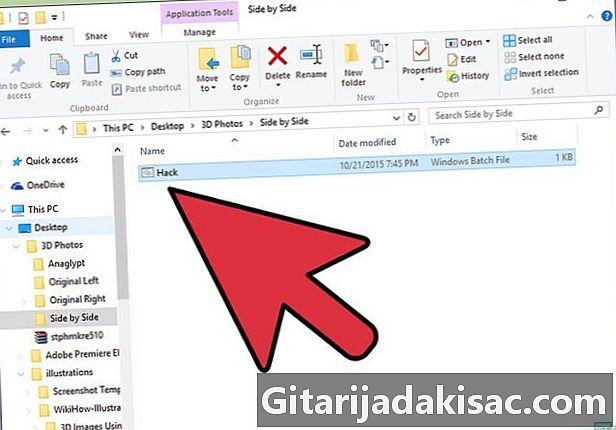

batファイルを起動します。 フォルダ内のファイルをダブルクリックすると、何かをハッキングするかのように、コンピュータ上で非常に複雑なタスクを実行する機会を与えるウィンドウが開きます。

方法3オンラインサイトを使用する

-

ブラウザを開きます。 一部のサイトは、コンピューターの複雑な機能を模倣するためだけに設計されています。いくつかは映画やビデオでエフェクトを作成するために使用され、他はあなたのような人々によって使用されます! -

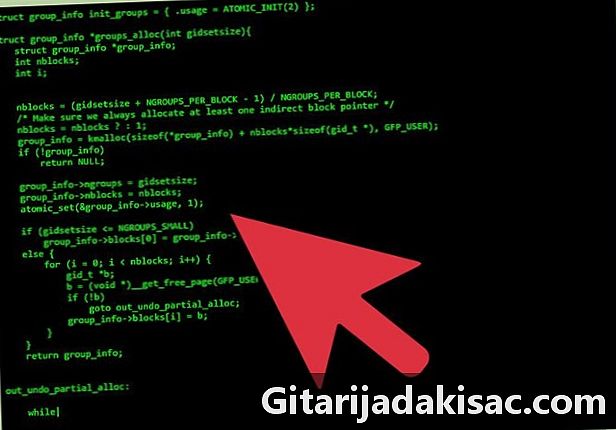

hackertyper.netにアクセスします。 このサイトでは、ハッキングのように見えるeを作成して、あなたを見ている人をきっと驚かせるでしょう。このサイトを使用して友だちを捕まえようとするときの唯一の問題は、タイピング速度が速すぎて納得できず、効果が台無しになることです。 -

別のウィンドウを開いて、guihacker.comにアクセスします。 著作権侵害のスナップショットの画像が表示されている開いているウィンドウを残します:数字のライン、急速に変化する測定、正弦波など。バックグラウンドでそれを残して、例えばあなたは言うことができます。- 「友達のサーバーで見つけたデータをコンパイルして、コードにエラーがないかどうかを確認しています。数時間経ちました。 "

- 「バックグラウンドでいくつかの分析プログラムを実行して、オーバークロックによる温度上昇をプロセッサが処理できるかどうかをリアルタイムで確認します。」

-

geektyper.comを使用します。 このサイトでは、海賊版シミュレーターのさまざまなテーマを提供しています。これはおそらくあなたが見つけることができる最も現実的なサイトの一つです。ホームページに移動したら、テーマのいずれかを選択して、偽の注文ウィンドウでの入力を続けます。フォルダーをクリックして、偽のプロセスを起動することもできます。- テーマを選択した後、ブラウザウィンドウに表示されるファイルをクリックして、アクティブにできる生成された偽のプロセスおよび偽のプロセスを参照します。

-

これらのサイトを個別のウィンドウで起動します。 それぞれがわずかに異なる体験を提供し、異なるスタイルの偽のコードを生成します。キーを押し続けると、異なるウィンドウをすばやく切り替えることができます Altキー 押されたキーを使用して タブ↹ あるウィンドウから次のウィンドウに移動します。ハッキングにさらに効果を与えるキーボードショートカットのおかげで、次のウィンドウにすばやく移動する前に、各ウィンドウにいくつかのものを入力します。- あなたがハッカーの王様だという印象を与えるために、開いているウィンドウのさまざまなレイアウトを試すか、いくつかをバックグラウンドに残してください。